Creeper, el primer virus de la historia.

En este artículo recordaremos al primer virus informático de la historia “Creeper”.

En este artículo recordaremos al primer virus informático de la historia “Creeper”.

Breve historia de los virus informáticos y lo que nos depara el futuro

El concepto de virus informático está en boca de todos. Sin embargo, muchos usuarios apenas comprenden la naturaleza misma de los virus, a pesar de que son omnipresentes y pueden tener un impacto significativo en la seguridad de todos. A continuación presentamos una breve historia de los virus informáticos y una visión general de cómo pueden evolucionar en el futuro.

Teoría de los autómatas autorreproductores

¿Qué es un virus informático? La idea de los virus informáticos se discutió por primera vez en una serie de conferencias del matemático John von Neumann a finales de la década de 1940; su monografía de 1966 The Theory of Self-replicating Autómata es esencialmente un experimento mental que considera la posibilidad de un organismo "mecánico" -como el código informático- que dañaría las máquinas, crearía sus propias copias e infectaría nuevas máquinas del mismo modo que lo hace un virus biológico.

El programa Creeper

Como se señala en el sitio web de Discovery, el programa Creeper, del que a menudo se habla como el primer virus, fue creado en 1971 por Bob Thomas, empleado de BBN. De hecho, Creeper se creó como programa de prueba para ver si era posible un programa autorreplicante. Resultó ser posible en cierto sentido. Al infectar un nuevo disco duro, Creeper intentaba eliminarse del ordenador anterior. Creeper no realizaba ninguna acción maliciosa, sólo mostraba un simple mensaje: "SOY EL CREEPER. ATRÁPAME SI PUEDES". (SOY EL ENREDADOR. ¡ATRÁPAME SI PUEDES!).

El virus conejo

Según el sitio web InfoCarnivore, el virus Rabbit (también conocido como Wabbit) fue creado en 1974 con fines maliciosos y podía autorreplicarse. Una vez en un ordenador, hacía un gran número de copias de sí mismo, degradaba significativamente el rendimiento del sistema y, finalmente, provocaba el bloqueo del ordenador. El nombre ("Rabbit") se dio al virus porque se reproducía muy rápidamente.

El primer troyano

Según el sitio web de Fourmilab, el primer troyano llamado ANIMAL (aunque existe cierto debate sobre si era realmente un troyano o sólo un virus) fue desarrollado por el programador informático John Walker en 1975. En aquella época eran muy populares los juegos de ordenador en los que el usuario adivinaba algún animal y el programa tenía que adivinarlo en 20 preguntas. Walker escribió uno de estos juegos y se hizo popular. Para compartirlo con sus amigos, Walker lo grabó y transmitió en cinta magnética. Para simplificar este procedimiento, Walker creó un programa llamado PERVADE, que se instalaba en el ordenador junto con el juego ANIMAL. Mientras el usuario jugaba, PREVADE comprobaba todos los directorios del ordenador a disposición del usuario y copiaba ANIMAL en todos los directorios en los que no estuviera presente este programa. En este caso no había ningún propósito malicioso, pero ANIMAL y PREVADE entran dentro de la definición de troyano: de hecho, dentro de ANIMAL se ocultaba otro programa que realizaba acciones sin el consentimiento del usuario.

Virus del sector de arranque Brain

Brain, el primer virus para ordenadores compatibles con IBM, apareció en 1986, infectando disquetes de cinco pulgadas. Según Securelist, el virus fue escrito por dos hermanos, Basit y Amjad Farooq Alvi, que regentaban una tienda de informática en Pakistán. Los hermanos estaban hartos de que los clientes copiaran ilegalmente el software que les compraban, así que crearon este virus que infectaba los sectores de arranque de los disquetes. Brain fue también el primer virus sigiloso: cuando detectaba un intento de leer un sector infectado de un disco, el virus sustituía sigilosamente un original no infectado. También escribía la frase "(c) Brain" en el disquete, pero no corrompía ningún dato.

El virus ILoveYou

A principios del siglo XXI llegó el acceso fiable a Internet de alta velocidad, y esto cambió la forma en que se propagaban los programas maliciosos. Ya no se limitaban a los disquetes y las redes corporativas y podían propagarse muy rápidamente por correo electrónico, sitios web populares e incluso directamente por Internet. El malware en su forma moderna empezó a tomar forma. El panorama de las amenazas se pobló de virus, gusanos y troyanos. Surgió el término colectivo "malware". Una de las epidemias más graves de la nueva era la causó el gusano ILoveYou, que apareció el 4 de mayo de 2000.

Como señala Securelist, ILoveYou seguía el patrón de los virus preexistentes que se propagan a través del correo. A diferencia de los macrovirus, muy extendidos desde 1995, ILoveYou no se propagó como un documento de Word infectado, sino como un archivo VBS (la extensión de los scripts escritos en Visual Basic). El método era sencillo y eficaz: los usuarios aún no estaban acostumbrados a desconfiar de los correos electrónicos no solicitados. El asunto del mensaje era "Te quiero", y adjunto a cada mensaje estaba el archivo "LOVE-LETTER-FOR-YOU-TXT.vbs". Según la idea de su creador, Onel de Guzmán, el gusano borraba los archivos existentes y escribía sus propias copias sobre ellos, gracias a lo cual el gusano se enviaba a todas las direcciones de la lista de contactos del usuario.

Como los correos electrónicos solían proceder de direcciones conocidas, los destinatarios solían abrirlos, e infectaban su ordenador con el gusano. De este modo, ILoveYou demostró la eficacia de los métodos de ingeniería social en la práctica.

Código del gusano

El gusano Code Red era un gusano sin cuerpo: sólo existía en la memoria y no intentaba infectar los archivos del sistema. Aprovechando un fallo de seguridad en el Internet Information Server de Microsoft, el gusano se propagó por todo el mundo en pocas horas y causó estragos al infiltrarse en los protocolos de comunicación entre ordenadores.

Según el sitio web Scientific American, los ordenadores infectados se utilizaron finalmente para lanzar un ataque DDoS contra el sitio web de la Casa Blanca, Whitehouse.gov.

Heartbleed

La amenaza Heartbleed apareció en 2014 y comprometió inmediatamente muchos servidores de Internet. A diferencia de los virus y gusanos, Heartbleed es una vulnerabilidad en OpenSSL, una biblioteca criptográfica de propósito general ampliamente utilizada en todo el mundo. OpenSSL envía periódicamente señales especiales a los dispositivos conectados para confirmar que la conexión está actualizada. Los usuarios pueden enviar una cierta cantidad de datos y solicitar la misma cantidad de datos a cambio - por ejemplo, enviar un byte y recibir un byte a cambio. La cantidad máxima de datos que se puede enviar de una vez es de 64 kilobytes. Como explica el experto en seguridad Bruce Schneier, un usuario puede anunciar que envía 64 kilobytes, pero en realidad sólo envía un byte. En este caso, el servidor responderá con 64 kilobytes de datos almacenados en su memoria RAM, que pueden contener cualquier cosa, desde nombres de usuario hasta contraseñas y claves criptográficas.

El futuro de los virus informáticos

Desde hace más de 60 años, los virus informáticos forman parte de la conciencia humana colectiva. Lo que antes era simple vandalismo cibernético se ha convertido rápidamente en ciberdelincuencia. Gusanos, troyanos y virus evolucionan rápidamente. Los piratas informáticos están motivados y son inteligentes, siempre buscan poner a prueba la solidez de los sistemas y el código, superando los límites de los métodos a su alcance e inventando nuevas formas de infectar. En el futuro, es probable que los ciberdelincuentes pirateen los terminales de punto de venta con más frecuencia: el reciente troyano de acceso remoto Moker es un buen ejemplo. Este nuevo troyano es difícil de detectar y de eliminar, ya que elude todos los mecanismos de defensa conocidos. Nada es seguro; el cambio constante está en la naturaleza misma de la batalla constante entre los ciberdelincuentes y los sistemas de defensa.

Para obtener ayuda en la solución de problemas de PC, llámenos al 910174686. Data System es una empresa de servicios informáticos a nivel nacional con 3 locales en España. Nuestro personal del servicio de reparación de ordenadores en Madrid ofrece esta publicación de blog. Si necesita Reparación de ordenadores en Madrid, contáctenos o llama a la oficina local a 661531890. o entrar en nuestra página web www.datasystem.es

Breve historia de los virus informáticos y lo que nos depara el futuro

El concepto de virus informático está en boca de todos. Sin embargo, muchos usuarios apenas comprenden la naturaleza misma de los virus, a pesar de que son omnipresentes y pueden tener un impacto significativo en la seguridad de todos. A continuación presentamos una breve historia de los virus informáticos y una visión general de cómo pueden evolucionar en el futuro.

Teoría de los autómatas autorreproductores

¿Qué es un virus informático? La idea de los virus informáticos se discutió por primera vez en una serie de conferencias del matemático John von Neumann a finales de la década de 1940; su monografía de 1966 The Theory of Self-replicating Autómata es esencialmente un experimento mental que considera la posibilidad de un organismo "mecánico" -como el código informático- que dañaría las máquinas, crearía sus propias copias e infectaría nuevas máquinas del mismo modo que lo hace un virus biológico.

El programa Creeper

Como se señala en el sitio web de Discovery, el programa Creeper, del que a menudo se habla como el primer virus, fue creado en 1971 por Bob Thomas, empleado de BBN. De hecho, Creeper se creó como programa de prueba para ver si era posible un programa autorreplicante. Resultó ser posible en cierto sentido. Al infectar un nuevo disco duro, Creeper intentaba eliminarse del ordenador anterior. Creeper no realizaba ninguna acción maliciosa, sólo mostraba un simple mensaje: "SOY EL CREEPER. ATRÁPAME SI PUEDES". (SOY EL ENREDADOR. ¡ATRÁPAME SI PUEDES!).

El virus conejo

Según el sitio web InfoCarnivore, el virus Rabbit (también conocido como Wabbit) fue creado en 1974 con fines maliciosos y podía autorreplicarse. Una vez en un ordenador, hacía un gran número de copias de sí mismo, degradaba significativamente el rendimiento del sistema y, finalmente, provocaba el bloqueo del ordenador. El nombre ("Rabbit") se dio al virus porque se reproducía muy rápidamente.

El primer troyano

Según el sitio web de Fourmilab, el primer troyano llamado ANIMAL (aunque existe cierto debate sobre si era realmente un troyano o sólo un virus) fue desarrollado por el programador informático John Walker en 1975. En aquella época eran muy populares los juegos de ordenador en los que el usuario adivinaba algún animal y el programa tenía que adivinarlo en 20 preguntas. Walker escribió uno de estos juegos y se hizo popular. Para compartirlo con sus amigos, Walker lo grabó y transmitió en cinta magnética. Para simplificar este procedimiento, Walker creó un programa llamado PERVADE, que se instalaba en el ordenador junto con el juego ANIMAL. Mientras el usuario jugaba, PREVADE comprobaba todos los directorios del ordenador a disposición del usuario y copiaba ANIMAL en todos los directorios en los que no estuviera presente este programa. En este caso no había ningún propósito malicioso, pero ANIMAL y PREVADE entran dentro de la definición de troyano: de hecho, dentro de ANIMAL se ocultaba otro programa que realizaba acciones sin el consentimiento del usuario.

Virus del sector de arranque Brain

Brain, el primer virus para ordenadores compatibles con IBM, apareció en 1986, infectando disquetes de cinco pulgadas. Según Securelist, el virus fue escrito por dos hermanos, Basit y Amjad Farooq Alvi, que regentaban una tienda de informática en Pakistán. Los hermanos estaban hartos de que los clientes copiaran ilegalmente el software que les compraban, así que crearon este virus que infectaba los sectores de arranque de los disquetes. Brain fue también el primer virus sigiloso: cuando detectaba un intento de leer un sector infectado de un disco, el virus sustituía sigilosamente un original no infectado. También escribía la frase "(c) Brain" en el disquete, pero no corrompía ningún dato.

El virus ILoveYou

A principios del siglo XXI llegó el acceso fiable a Internet de alta velocidad, y esto cambió la forma en que se propagaban los programas maliciosos. Ya no se limitaban a los disquetes y las redes corporativas y podían propagarse muy rápidamente por correo electrónico, sitios web populares e incluso directamente por Internet. El malware en su forma moderna empezó a tomar forma. El panorama de las amenazas se pobló de virus, gusanos y troyanos. Surgió el término colectivo "malware". Una de las epidemias más graves de la nueva era la causó el gusano ILoveYou, que apareció el 4 de mayo de 2000.

Como señala Securelist, ILoveYou seguía el patrón de los virus preexistentes que se propagan a través del correo. A diferencia de los macrovirus, muy extendidos desde 1995, ILoveYou no se propagó como un documento de Word infectado, sino como un archivo VBS (la extensión de los scripts escritos en Visual Basic). El método era sencillo y eficaz: los usuarios aún no estaban acostumbrados a desconfiar de los correos electrónicos no solicitados. El asunto del mensaje era "Te quiero", y adjunto a cada mensaje estaba el archivo "LOVE-LETTER-FOR-YOU-TXT.vbs". Según la idea de su creador, Onel de Guzmán, el gusano borraba los archivos existentes y escribía sus propias copias sobre ellos, gracias a lo cual el gusano se enviaba a todas las direcciones de la lista de contactos del usuario.

Como los correos electrónicos solían proceder de direcciones conocidas, los destinatarios solían abrirlos, e infectaban su ordenador con el gusano. De este modo, ILoveYou demostró la eficacia de los métodos de ingeniería social en la práctica.

Código del gusano

El gusano Code Red era un gusano sin cuerpo: sólo existía en la memoria y no intentaba infectar los archivos del sistema. Aprovechando un fallo de seguridad en el Internet Information Server de Microsoft, el gusano se propagó por todo el mundo en pocas horas y causó estragos al infiltrarse en los protocolos de comunicación entre ordenadores.

Según el sitio web Scientific American, los ordenadores infectados se utilizaron finalmente para lanzar un ataque DDoS contra el sitio web de la Casa Blanca, Whitehouse.gov.

Heartbleed

La amenaza Heartbleed apareció en 2014 y comprometió inmediatamente muchos servidores de Internet. A diferencia de los virus y gusanos, Heartbleed es una vulnerabilidad en OpenSSL, una biblioteca criptográfica de propósito general ampliamente utilizada en todo el mundo. OpenSSL envía periódicamente señales especiales a los dispositivos conectados para confirmar que la conexión está actualizada. Los usuarios pueden enviar una cierta cantidad de datos y solicitar la misma cantidad de datos a cambio - por ejemplo, enviar un byte y recibir un byte a cambio. La cantidad máxima de datos que se puede enviar de una vez es de 64 kilobytes. Como explica el experto en seguridad Bruce Schneier, un usuario puede anunciar que envía 64 kilobytes, pero en realidad sólo envía un byte. En este caso, el servidor responderá con 64 kilobytes de datos almacenados en su memoria RAM, que pueden contener cualquier cosa, desde nombres de usuario hasta contraseñas y claves criptográficas.

El futuro de los virus informáticos

Desde hace más de 60 años, los virus informáticos forman parte de la conciencia humana colectiva. Lo que antes era simple vandalismo cibernético se ha convertido rápidamente en ciberdelincuencia. Gusanos, troyanos y virus evolucionan rápidamente. Los piratas informáticos están motivados y son inteligentes, siempre buscan poner a prueba la solidez de los sistemas y el código, superando los límites de los métodos a su alcance e inventando nuevas formas de infectar. En el futuro, es probable que los ciberdelincuentes pirateen los terminales de punto de venta con más frecuencia: el reciente troyano de acceso remoto Moker es un buen ejemplo. Este nuevo troyano es difícil de detectar y de eliminar, ya que elude todos los mecanismos de defensa conocidos. Nada es seguro; el cambio constante está en la naturaleza misma de la batalla constante entre los ciberdelincuentes y los sistemas de defensa.

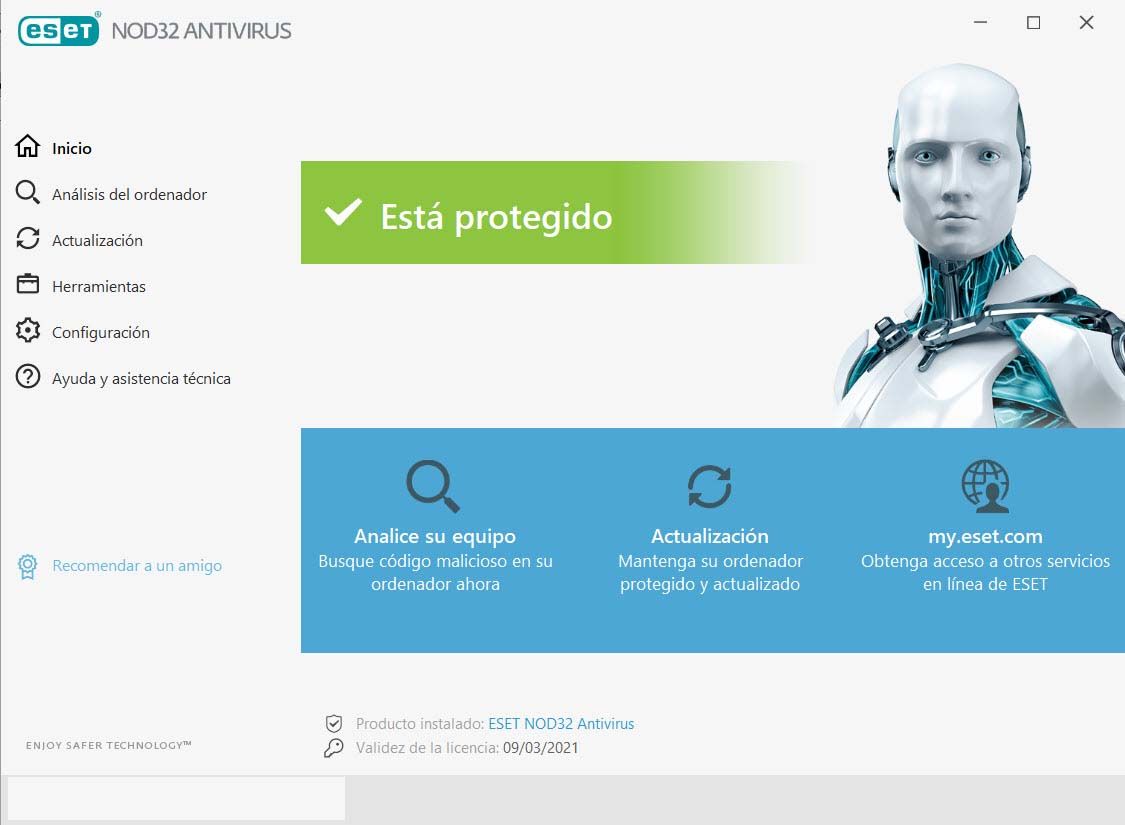

En este artículo le hablaré de Eset Nod32.

Muchas veces nuestro ordenador lo dejamos extraviado, y eso puede traer problemas. Ya que puede que empiece a fallar elementos hardware y software. Por ello es imprescindible notarlo antes de que pase. Para eliminar el virus informático o archivos basura, si también queremos evitar algún virus, podemos utilizar este programa. Es muy recomendable ya que viene bien explicado, con pasos e información detallada. Iconos y descripciones que se ajustan al rango visual del usuario. Además es eficaz, y muy conciso. Rastrea todos los archivos basura y los elimina.

El producto está disponible para Windows, Linux, FreeBSD, Solaris, Novell y Mac OS X.

Algunas opciones que trae es:

Eset Nod32 no es gratis. Tiene un periodo límite gratuito, pero para poder utilizar su máxima potencia ha de pagar.

Qué hacer si tu teléfono móvil está infectado con malware y qué es el malware

El malware es software malicioso que puede infiltrarse en su teléfono con la intención de causar daño, el malware puede incluir virus, gusanos informáticos, troyanos, etc...

Los ciberdelincuentes pueden utilizar malware para acceder a sus datos personales y, en algunos casos, utilizar posteriormente esa información confidencial para cometer fraude o robo de identidad.

Los virus son un tipo particular de malware que se infiltra en un ordenadoru otro dispositivo y sus programas. El virus puede insertar código malicioso nuevo en su dispositivo que puede monitorear y manipular su actividad en línea.

Para eliminar el virus y malware tendremos que:

Apagar el teléfono y reiniciar en modo seguro. Para ello mantén presionado el botón de apagado hasta que aparezca la opción de reinicio y se reinicie. Verá "Modo seguro" en la parte inferior de la pantalla.

Desinstale la aplicación que creas que es la que está infectada. Busque la aplicación en Configuración y desinstálela o fuerce el cierre. Es posible que esto no elimine por completo el malware, pero podría evitar que su dispositivo sufra más daños.

Busque otras aplicaciones que crea que pueden estar infectadas. Existe la posibilidad de que algunas aplicaciones hayan sido infectadas por el malware. Si cree que puede identificar esas aplicaciones, elimínelas de inmediato.

Instale una aplicación de seguridad móvil robusta en su teléfono y que te mantenga avisado en caso de incidencias, te dé tiempo a reaccionar y eliminarlo.

Fuente: Enlace

Empiezas a perder el control. Un virus informático puede redirigir la actividad de su navegador y evitar que acceda a los sitios web que desea. Ese es ciertamente el trabajo de un hacker que vino y se fue.

Comienza a recibir mensajes de correo electrónico extraños. Los amigos comienzan a decirle que han recibido correos electrónicos extraños de usted (que nunca envió), o que nota mensajes en su carpeta Enviados que no escribió ... estas son señales claras de que probablemente ha ocurrido un hack.

Hola! Haz clic en uno de nuestros representantes a continuación para chatear por WhatsApp o envíanos un correo electrónico a [email protected]

Los precios de los productos que aparecen en la web incluyen I.V.A., pero no los gastos de envío, que se añadirán al total del importe de los productos seleccionados. DATA SYSTEM INFORMATICA Y ELECTRONICA SL se reserva en cada momento y unilateralmente el derecho a la modificación sin previo aviso del precio de sus productos.

Todos los pedidos están sujetos a la disponibilidad de los productos. Si se produjera algún problema con el stock de los artículos, se le informaría de inmediato para realizar un cambio por otro producto o para reembolsarle la diferencia.

Todos los envíos se realizan de manera urgente 24 horas (península) y 78 horas (Baleares). No podemos garantizar estos plazos de entrega, si bien intentamos que la empresa de transportes los cumpla siempre que sea posible.

Los plazos de entrega dependerán de la disponibilidad de cada producto, la cual se encuentra indicada en todos y cada uno de los productos ofertados. En los pedidos que incluyan varios artículos se hará un único envío y el plazo de entrega se corresponderá con el artículo cuyo plazo de entrega sea mayor.

El cliente dispondrá de 10 horas para revisar la integridad de todos los componentes del pedido y para comprobar que se incluye todo lo que debe en los productos incluidos. Pasadas estas 10 horas se dará por aceptado el envío y no se aceptarán reclamaciones por desperfectos o fallos con el envío.

Se considerará entregado un pedido cuando sea firmado el recibo de entrega por parte del cliente. Es en las próximas 10 horas cuando el cliente debe verificar los productos a la recepción de los mismos y exponer todas las objeciones que pudiesen existir.

En caso de recibir un producto dañado por el transporte es recomendable contactarnos dentro de las primeras 10 horas para poder reclamar la incidencia a la empresa de transporte.

DATA SYSTEM INFORMATICA Y ELECTRONICA SL admite la devolución de productos dentro de los primeros 25 días naturales, a contar desde la fecha de recepción de la mercancía por el cliente, y siempre que se cumplan las siguientes condiciones:

Solo serán admitidas devoluciones de productos que tengan su embalaje original no dañado e incluyan todos los accesorios suministrados con el producto en perfecto estado.

No se aceptarán devoluciones de los siguientes productos, tal y como establece la LEY 47/2002, de 19 de diciembre, de reforma de la Ley 7/1996, de 15 de enero, de Ordenación del Comercio Minorista, para la transposición al ordenamiento jurídico español de la Directiva 97/7/CE, en materia de contratos a distancia, y para la adaptación de la Ley a diversas Directivas comunitarias.

- Productos sujetos a fluctuaciones de coeficientes del mercado financiero que el vendedor no pueda controlar.

- Productos confeccionados conforme a las especificaciones del consumidor o claramente personalizados, montados específicamente según diseño especificado en una configuración, o que, por su naturaleza, no puedan ser devueltos, puedan deteriorarse o caducar con rapidez.

- Software o productos que incluyan software con licencia que hubiesen sido desprecintados por el consumidor, así como de ficheros informáticos, suministrados por vía electrónica, susceptibles de ser descargados o reproducidos con carácter inmediato para su uso permanente)

Para realizar una devolución debe enviar la solicitud de devolución a la cuenta de correo: [email protected]. Una vez tramitada dicha petición, se le asignará un nº de devolución y se le indicarán los datos para el envío.

Toda mercancía debe ser devuelta en su embalaje original, en perfecto estado y protegido de forma que no se reciba con precintos o cintas adhesivas de transporte. En caso contrario DATA SYSTEM INFORMATICA Y ELECTRONICA SL se reserva el derecho de rechazar la devolución.

Las devoluciones deben ser entregadas en destino dentro de los 5 días hábiles posteriores a la fecha de aceptación de la devolución. En caso contrario será rechazada y devuelta.

Una vez recibida la mercancía y comprobada que está en perfectas condiciones, se tramitará la devolución del importe si así es indicado por el usuario en su solicitud.

Si el producto no cumple con las condiciones requeridas para aceptar su devolución, se devolverá al cliente y los gastos de transporte originados por la devolución correrán a cargo del cliente.

DATA SYSTEM INFORMATICA Y ELECTRONICA SL garantiza según las leyes vigentes y las siguientes condiciones todos los equipos informáticos, componentes y demás productos que distribuye.

En caso de falta de conformidad del producto, se reconoce un plazo de dos años a partir del momento de la entrega para que el comprador pueda hacer efectivos sus derechos, ahora bien, solo en los 6 meses siguientes a la entrega se presumirá que la falta de conformidad ya existía en el momento de la entrega, correspondiendo al comprador probar, en los restantes 18 meses (esto es, desde el séptimo hasta finalizar los dos años) que el bien era no conforme, todo ello de acuerdo con el artículo 114 y siguientes del Real Decreto Legislativo 1/2007. El consumidor dispone de un plazo de dos meses desde que tuvo conocimiento de la falta de conformidad con el bien para comunicárselo a DATA SYSTEM INFORMATICA Y ELECTRONICA SL.

Para reclamar por la falta de conformidad del producto, el consumidor puede dirigirse tanto al vendedor como al fabricante del producto.

Los gastos de envío generados por la tramitación de la garantía del producto serán a cargo DATA SYSTEM INFORMATICA Y ELECTRONICA SL en aquellos casos donde se supone que la falta de conformidad existe en el bien adquirido. Siempre será bajo las instrucciones indicadas por DATA SYSTEM INFORMATICA Y ELECTRONICA SL, previa solicitud y aceptación.

En caso de que el producto enviado no presente la avería especificada o esta no esta cubierta por la garantía, se devolverá al cliente con cargo de portes de recogida y entrega, pudiéndose además facturar la mano de obra empleada en la comprobación y/o test del artículo supuestamente averiado.

El consumidor podrá reclamar si el bien adquirido no se ajusta a la descripción realizada por el vendedor, no tiene las cualidades que el consumidor ha visto mediante una muestra o modelo, no sirve para los usos a que ordinariamente se destinan los bienes de consumo del mismo tipo, no es apto para el uso especial que hubiese sido requerido por el consumidor y que el vendedor haya aceptado o no presenta la calidad y el comportamiento esperados, especialmente teniendo en cuenta las declaraciones públicas (publicidad, folletos, etiquetado...) sobre sus características concretas hechas por el vendedor o el fabricante.

DATA SYSTEM INFORMATICA Y ELECTRONICA SL no se hará cargo de posibles daños que puedan resultar por mal uso, manipulación o instalación no profesional, o mal funcionamiento como corto circuito. La garantía no será válida en caso de factores externos al uso normal del producto, tales como subidas o bajadas de tensión, utilización de accesorios inadecuados o prohibidos por los fabricantes, caídas, agua, fuego o manejo incorrecto o abusivo por parte del cliente o por terceras personas no autorizadas por los fabricantes.

Para la tramitación de la garantía, el consumidor podrá hacerlo directamente con el fabricante o con DATA SYSTEM INFORMATICA Y ELECTRONICA SL, siguiendo en todo momento las instrucciones indicadas para ello.

Si necesita cualquier tipo de ayuda, no dude en contactar con nosotros a través del correo electrónico [email protected] o por teléfono 91 017 46 86.